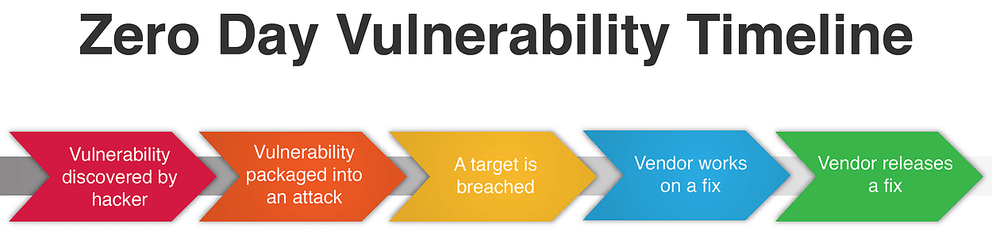

حمله روز صفر یا Zero Day Attack یک حمله اینترنتی است که آسیب پذیری های نرم افزاری و سخت افزاری را هدف قرار می دهد. این حملات به گونه ای هستند که برای فروشندگان نرم افزارها و سخت افزارها یا آنتی ویروس ها ناشناخته می باشند. هکرها از این آسیب پذیری ها برای نفوذ به سیستم ها استفاده میکنند که احتمال موفق بودن نفوذ آنها نیز زیاد است. زیرا هنوز این نوع آسیب پذیری ها شناخته شده نیستند تا راه مقابله با آن نیز ایجاد شود.

اهداف استفاده از حمله روز صفر

نفوذ به سازمان های دولتی

نفوذ به شرکت های بزرگ

حملات سازمان یافته توسط دولت ها

استفاده از آسیب پذیری سیستم های خانگی برای ایجاد botnet ها

نفوذ به دستگاه های IoT

از آنجایی که آسیب پذیری های روز صفر برای شرکت های امنیتی و دولت ها ارزشمند می باشد، بازارهایی هم برای معامله این آسیب پذیری ها به وجود آمده است که معمولا به بازارهای سیاه معروف می باشند و در بخش دارک وب اینترنت فعالیت می کنند. برخی از سازمان ها، این آسیب پذیری ها را از محققانی که آنها را کشف می کنند تا ۱۰۰ها هزار دلار می خرند.

نمونه هایی از حملات روز صفرم

استاکس نت (Stuxnet): یک کرم کامپیوتری سازمان یافته و مخرب می باشد که نیروگاه ها، پالایشگاه ها و… را مورد هدف قرار می دهد. این کرم کامپیوتری با هدف حمله به تاسیسات هسته ای کشور عزیمان ایران طراحی شده بود. در این کرم از آسیب پذیری های روز صفر موجود در نرم افزارهای مبتنی بر کامپیوتر های صنعتی (PLCها) استفاده شده است. این کرم کارکرد PLC ها را از طریق آسیب پذیری موجود در نرم افزار Siemens Step7 مورد هدف قرار میداد و باعث میشد تا دستورات غیرمنتظره ای در ماشین آلات صنعتی اجرا شود.

حمله روز صفر به سونی (Sony zero-day attack): یک حمله مخرب برای شرکت سونی بود که در سال ۲۰۱۴ رخ داد و باعث تخریب کامل شبکه سونی شد. هکر ها از طریق این حمله اطلاعات حساس شرکت سونی شامل جزئیات فیلم ها، برنامه های تجاری و ایمیل های شخصی مدیران ارشد و… را به سرقت برده و در سطح اینترنت منتشر کردند. جزئیات دقیق آسیب پذیری که در حمله به شرکت سونی مورد استفاده قرار گرفت، هنوز معلوم نیست.

RSA: در سال ۲۰۱۱، هکرها از آسیب پذیری موجود در Adobe Flash Player برای دسترسی گرفتن به شبکه شرکت امنیتی RSA استفاده کردند. مهاجمان ایمیل هایی را با پیوست های صفحه گسترده برای کارکنان RSA فرستادند. صفحه گسترده حاوی یک فایل فلش جاسازی شده بود که از آسیب پذیری روز صفر موجود در فلش پلیر بهره برداری میکرد. هنگامی که یکی از کارکنان صفحات گسترده را باز کرده بود، از طریق ابزار کنترل از راه دور Poison Ivy مورد حمله قرار گرفته بود. پس از دسترسی به شبکه، مهاجمان اطلاعات حساسی را از شرکت کپی کرده و به سرورهای خارجی منتقل کردند.

عملیات آئورورا (Operation Aurora): در سال ۲۰۰۹ از طریق یکی از آسیب پذیری های روز صفر، مالکیت معنوی چندین شرکت بزرگ، از جمله Google، Adobe Systems، Yahoo، و Dow Chemical مورد هدف قرار گرفت. این حمله از طریق آسیب پذیری های موجود در برنامه های Internet Explorer و Perforce صورت گرفت.

تشخیص آسیب پذیری های روز صفرم

اسکن آسیب پذیری ها

با اسکن آسیب پذیری ها می توان برخی از آسیب پذیری های روز صفر را شناسایی کرد. زیرا برخی ابزار هایی که برای اسکن استفاده می شوند، میتوانند سورس کد برنامه ها را هم اسکن کنند و این منجر به شناسایی آسیب پذیری های جدید می شود.

مدیریت وصله های امنیتی

استراتژی دیگر این است که به محض کشف شدن آسیب پذیری های جدید، وصله های امنیتی آن را نیز نصب کنیم. هر چند باعث جلو گیری از حمله نمی شود اما منجر به کاهش ضررهای آن می شود.

اعتبارسنجی ورودی ها و خروجی ها

شاید موثرترین راه برای جلوگیری از حملات روز صفر، استفاده از فایروال برنامه های تحت وب (WAF) بر روی لبه شبکه است. WAF ترافیک های ورودی را بررسی می کند و از ورودی های مخرب جلوگیری می کند.

هنوز بررسیای ثبت نشده است.